| ГОЛД ВЕБСТУДИО |

|---|

| БЕСПЛАТНАЯ РЕКЛАМА |

|---|

|

| ТЕМАТИЧЕСКИЕ РАЗДЕЛЫ | ||||||

|---|---|---|---|---|---|---|

|

| СЛУЧАЙНЫЙ МАТЕРИАЛ | |

|---|---|

|

Компания Финансовый Анали... Компания Финансовый Аналитик оказывает бухгалтерские услуги в Москве. Мы специализируемся на предоставлении целого спектра бухгалтерских услуг юридиче... Психологическая помощь на... Психологический центр Locus Ego оказывает полный комплекс услуг в сфере психологии и психотерапии. Наш специализация - индивидуальная и семейная психо... Vagner-Ekb.ru - картридж ... Производим поставку систем для очиски воды от компании Вагнер в Екатеринбурге. На нашем сайте Vagner-Ekb.ru Вы найдете большой ассортимент товара: маг...

|

| СТАТИСТИКА ГОЛД ВЕБСТУДИО |

|---|

| НАША КНОПКА И ССЫЛКА |

|---|

| Уважаемые вебмастера и владельцы сайтов, для качественного обмена материалами установите нашу кнопку или ссылку у себя на сайте. С ув. администрация. |

| Голд ВебСтудио |

Клубы таэквон-до

| Главная » Рейтинг ГолдВебСтудио » Спорт » Виды спорта | [ ] |

| |||||

| Каталог: Простой ВебоГляд | Категория: Виды спорта | |||||

| Рейтинг сайта: 1371.694 (0.0) | |||||

| Код кнопки для участия в рейтинге ТОП-50 Gwebstudio с Вашим персональным идентификатором необходимо установить на сайт | |||||

| Всего комментариев: 0 | |

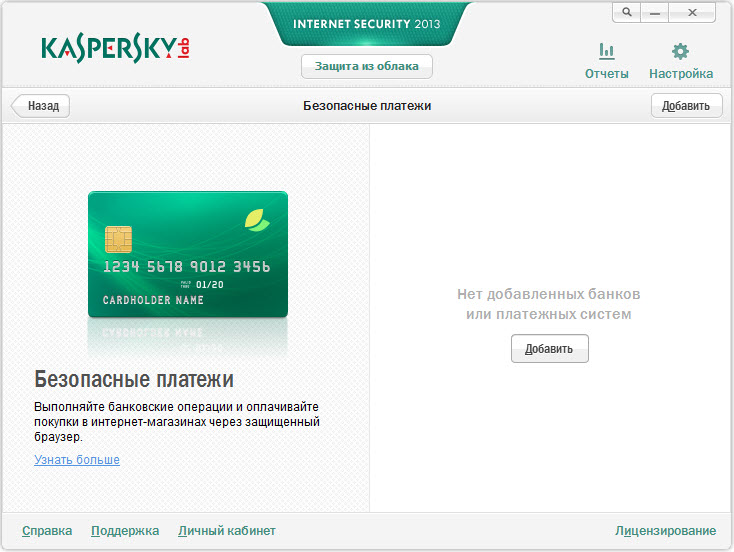

Половина российских интернет-пользовател... Уже сейчас пользователи довольно часто сталкиваются с киберугрозами при осуществлении онлайн-транзакций. Например, 26% респондентов признались, что в результате открытия почтового вложения их компьютер был инфицирован. У 28% российских интернет-пользователей в процессе интернет-шоппинга происходил редирект на сомнительные сайты, где предл... Уже сейчас пользователи довольно часто сталкиваются с киберугрозами при осуществлении онлайн-транзакций. Например, 26% респондентов признались, что в результате открытия почтового вложения их компьютер был инфицирован. У 28% российских интернет-пользователей в процессе интернет-шоппинга происходил редирект на сомнительные сайты, где предл... | Микротоковая терапия: лечение, регенерац... Микротоки восстановление Для микротоковой терапии используется импульсный ток низкой интенсивности с различными частотными значениями и формами волны (синус, меандр, трапеция, прямоугольник и т.д.). Э... |

| ПОИСК ПО САЙТУ |

|---|

| ЛИЧНЫЙ ПРОФИЛЬ |

|---|

Доброе время Гость Ваш IP: 216.73.216.140 Вторник, 09.06.2026 Время: 02:10  Регистрация | Вход Подписка на RSS раздела |

| РЕКЛАМА |

|---|

|

| ПОЛЕЗНЫЕ РЕСУРСЫ |

|---|

В нашем институте работают: мастерская керамики, лаборатория художественного образования, новосибирская городская общественная организация Союз студентов ХГФ, школа педагогов дополнительного образования художественного творчества.

В нашем институте работают: мастерская керамики, лаборатория художественного образования, новосибирская городская общественная организация Союз студентов ХГФ, школа педагогов дополнительного образования художественного творчества.